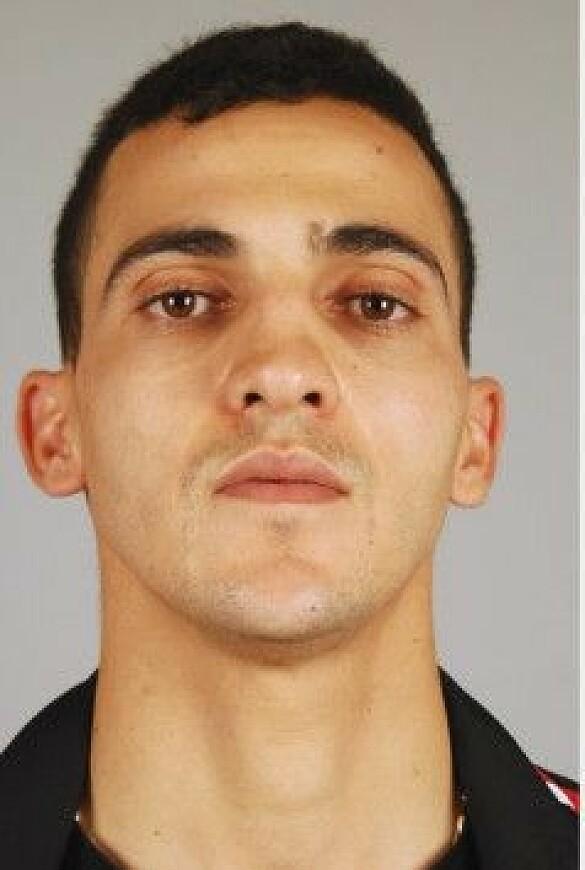

Am Montag, den 08.10.2018, von 15:11 bis 15:13 Uhr, ereignete sich in 9300 Wittenbach / Schweiz, Im Zentrum 1, ein bewaffneter Raubüberfall auf die Filiale der Raiffeisenbank Wittenbach-Häggenschwil. Der unbekannte Täter begab sich in die Schalterhalle und stellte sich hinter zwei Personen an, welche an den beiden Schaltern durch Angestellte der Bank bedient wurden. Als einer der beiden Schalter frei wurde, begab sich der unbekannte Täter dorthin. Aus der mitgeführten Umhängetasche entnahm er in der Folge ein handschriftlich abgefasstes, weisses Blatt Papier im Format DIN A4 und legte dieses dem Mitarbeiter der Bank vor. Auf dem Blatt Papier stand "ÜBERFALL / 50 000 / ODER ICH / SCHIESSE!". Zur Untermauerung seiner Forderungen entnahm er der mitgeführten Umhängetasche eine schwarze Pistole, mutmaßlich der Marke „Walther", Modell P99 oder PPQ, und richtete diese auf den Mitarbeiter der Bank. Der Mitarbeiter der Bank kam den Forderungen des unbekannten Täters umgehend nach und überreichte diesem einen größeren Bargeldbetrag aus dem Kassenautomaten. Derweil wurde auch ein stiller Bedrohungsalarm ausgelöst. Folglich packte der unbekannte Täter das Bargeld, das handschriftlich abgefaßte Blatt Papier sowie die Pistole ein und verließ umgehend die Bank in Richtung Osten. Für die Polizei ist Beantwortung folgender Frage von Bedeutung: Kennen Sie die Identität des Tatverdächtigen?

Am Montag, den 08.10.2018, von 15:11 bis 15:13 Uhr, ereignete sich in 9300 Wittenbach / Schweiz, Im Zentrum 1, ein bewaffneter Raubüberfall auf die Filiale der Raiffeisenbank Wittenbach-Häggenschwil. Der unbekannte Täter begab sich in die Schalterhalle und stellte sich hinter zwei Personen an, welche an den beiden Schaltern durch Angestellte der Bank bedient wurden. Als einer der beiden Schalter frei wurde, begab sich der unbekannte Täter dorthin. Aus der mitgeführten Umhängetasche entnahm er in der Folge ein handschriftlich abgefasstes, weisses Blatt Papier im Format DIN A4 und legte dieses dem Mitarbeiter der Bank vor. Auf dem Blatt Papier stand "ÜBERFALL / 50 000 / ODER ICH / SCHIESSE!". Zur Untermauerung seiner Forderungen entnahm er der mitgeführten Umhängetasche eine schwarze Pistole, mutmaßlich der Marke „Walther", Modell P99 oder PPQ, und richtete diese auf den Mitarbeiter der Bank. Der Mitarbeiter der Bank kam den Forderungen des unbekannten Täters umgehend nach und überreichte diesem einen größeren Bargeldbetrag aus dem Kassenautomaten. Derweil wurde auch ein stiller Bedrohungsalarm ausgelöst. Folglich packte der unbekannte Täter das Bargeld, das handschriftlich abgefaßte Blatt Papier sowie die Pistole ein und verließ umgehend die Bank in Richtung Osten. Für die Polizei ist Beantwortung folgender Frage von Bedeutung: Kennen Sie die Identität des Tatverdächtigen?

0 Kommentare

0 Geteilt

8 Ansichten